POWERSUPPLaY:电源变扬声器,泄漏你的隐私信息

source link: https://netsecurity.51cto.com/article/709972.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

POWERSUPPLaY:电源变扬声器,泄漏你的隐私信息-51CTO.COM

MY TRIP

该项研究来自以色列内盖夫本古里安大学的网络安全研究人员Mordechai Guri博士,他演示了一种新型恶意软件—“POWERSUPPLaY”,可以从带有电源设备的计算机中,绕过物理隔离系统和音频隔离系统,在物理断网状态下窃取高度敏感数据。具体的方法涉及到一个可以改变CPU负载的恶意软件,以及一部手机。通过改变CPU的负载,电源的超声波频率也会随之改变,而在旁边最远不超过5米范围的手机则可以收到这些超声波,从而达到传送数据的目的。

1.方法和原理分析

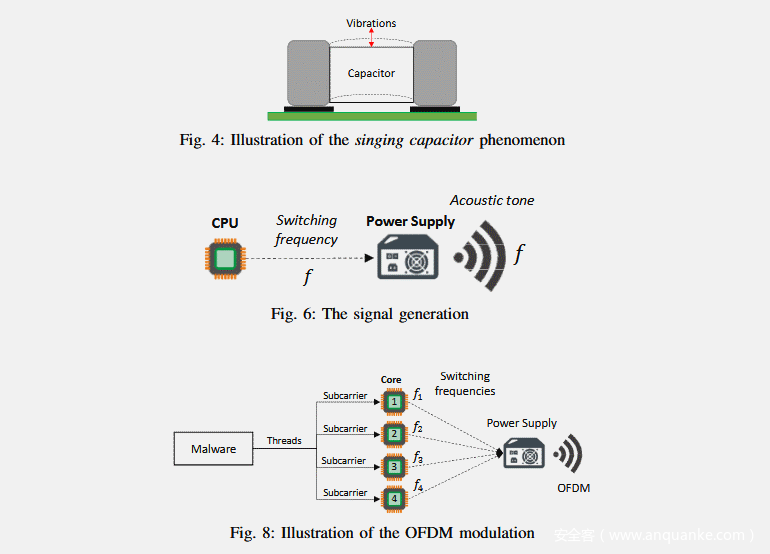

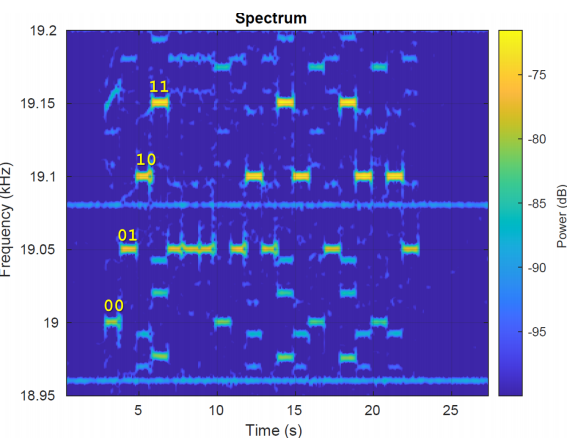

这种让电源说话的恶意软件,会通过启动和停止CPU工作负载,影响电源的开关频率,从理论上来看,并不难理解。大家都知道只要是变化的电流就一定会有对应变化的电磁场,而恶意软件就是将电磁变化转为音频,以便窃取数据。它不需要任何特殊提权。通常来说,恶意软件多以获取权限为入侵基础,而这种利用电源电流的恶意软件,并不需要任何特殊的系统权限、访问硬件资源或是root权限,大大降低了恶意软件攻击过程中被安全软件发现的可能性。其次,这种恶意软件是专门针对GAP(物理隔离网络)环境研发的场景定制武器。所谓物理隔离网络,是当今已知安全性最高的网络安全设备,代表着更安全的非网络环境信息交换。从而让电源中的变压器和电容器发出声音信号。目标是静默泄漏数据的恶意软件不会播放任何引起注意的声音。取而代之的是,它将在两个或多个不同的频率上播放可听或不可听的声音,每个频率代表一个0比特,一个1比特或一系列比特(例如00、01、10、11),这些比特将被接收机捕获。

图1 攻击原理图

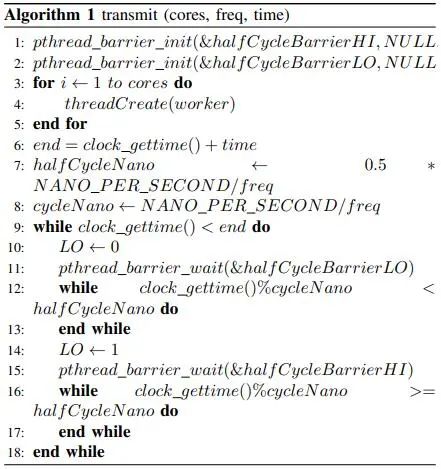

由于现代CPU是节能的,CPU的瞬时工作负载直接影响其功耗的动态变化。通过调节CPU的工作负载,就可以控制其功耗,从而控制SMPS的瞬时切换频率。通过启动和停止CPU工作负载,我们能够设置SMPS,使它在指定的频率切换,从而发出声学信号并在其上调制二进制数据。为了生成开关频率fc,我们以与fc相关的频率控制CPU的利用率。为此,创建了n个工作线程,其中每个线程都绑定到一个特定的核心。为了产生载波,每个工作线程以频率fc超载其核心,在其核心上重复施加连续工作负载1/2fc的时间和使其核心处于1/2fc的空闲状态。算法1显示了使用(nCores)个核心在(time)毫秒的持续时间内生成声调(freq)。一开始我们启动(nCores)线程并将每个线程绑定到特定的核心。切换频率由每个工作线程通过使用繁忙循环和屏障对象生成。我们使用繁忙等待技术使内核过载,这会导致在该时间段内充分利用内核的效能。工作线程与屏障对象同步,允许它们完全启动和停止切换频率。主线程控制工作线程的同步,根据屏障时序改变循环状态标志,这确保了占空比的生成在内核之间精确定时。

表1 声音生成算法

单纯从声音来判断,受攻击电源发出的声音与风扇噪声无异。不同的是,风扇是真噪音,而恶意软件操控电源发出的声音,却是可以泄露主机数据的特殊声音。这种特殊的“噪音”,一旦被声波接收设备捕获,稍加提取处理,就能复原成原始信息,也就是目标电脑设备上的高敏感数据。

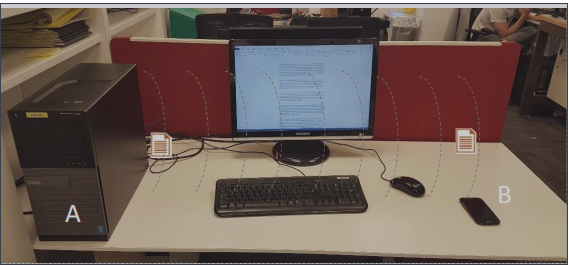

对抗攻击模型由发送方和接收方组成。通常,发送器是一台计算机,接收器是一个属于雇员或访客附近的移动电话(图2)。

图2 攻击模型的真实场景

1)感染阶段:在初始阶段,攻击要求的条件是受感染的计算机必须配备内部电源,如今几乎每个计算机化系统中都存在该电源。另外,通过社会工程技术识别雇员的移动电话。假定员工在工作场所携带手机。然后,可以通过利用设备的漏洞进行物理接触来感染这些设备,也可以使用电子邮件、SMS / MMS、恶意应用程序及恶意网站等通过不同的攻击媒介来感染手机。

图3 该信息已通过从电源播放的秘密超声波信号泄露

2)渗透阶段:在渗透阶段,受感染计算机中的恶意软件会收集感兴趣的敏感数据。数据可以是文件、击键记录、凭证(例如密码)或加密密钥。然后,恶意软件使用计算机电源发出的声波来调制和传输数据(图3),从频谱图中我们也可以看出,使用了四个不同的频率进行调制。附近的受感染手机会检测传输情况,对数据进行解调和解码,然后使用移动数据或Wi-Fi通过Internet将其传输给攻击者。

2.防御措施

作为对策,研究人员建议在禁止移动电话和其他电子设备的受限区域中对敏感系统进行分区。要拥有一个入侵检测系统来监视可疑的CPU行为,并设置基于硬件的信号检测器和干扰器,也可能有助于抵御提议的秘密通道。这里我们在等级保护三级及以上系统中,要求屏蔽机柜或机房,其意义在此技术过程中就凸显出来了。

在本文中,作者证明了运行在计算机上的恶意软件可以使用电源作为一个带外扬声器。在系统中执行的代码可以有意地调节电源的内部开关频率,从而控制由其电容器和变压器产生的波形。这种技术允许从各种类型的计算机和设备中产生声音和超声波音频音调,即使音频硬件被阻塞、禁用或不存在。电源供应代码可以从一个普通的用户模式进程中操作,并且不需要硬件访问或根特权。这种方法不调用特殊的系统调用或访问硬件资源,因此是高度隐蔽的。通过使用电源供应,我们可以从无音频的系统中传输数据到附近的手机,最大比特率为50比特/秒。

翻译自:Guri M . POWER-SUPPLaY: Leaking Data from Air-Gapped Systems by Turning the Power-Supplies Into Speakers[J].2021.

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK