企业常见内部威胁的类型与应对方法

source link: https://netsecurity.51cto.com/article/705044.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

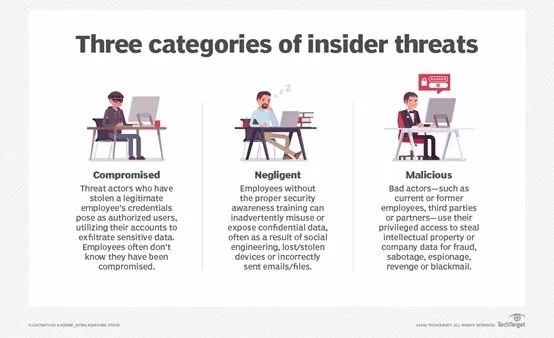

内部威胁早已不是什么新鲜概念,很多重大网络安全事件都是由内部因素所引发。但直到目前,企业对内部威胁问题仍然没有足够的重视,并且缺乏有效的应对措施。事实上,大多数安全团队面对内部威胁都只会事后补救。

据Ponemon最新发布的2022年《全球内部威胁成本报告》显示,内部威胁引发的企业安全风险在不断加大。全球60%的公司在2021年遭遇到20起以上的内部攻击,相比2018年快速增长53%。内部威胁有很多种,从心怀不满的员工、勒索事件受害者和安全意识薄弱的用户,到那些对公司网络上敏感数据和系统拥有高级访问权限的用户,包括系统管理员、网络工程师甚至CISO等,都可能对企业造成威胁和损害。

企业该如何对内部威胁进行有效监管,防止来自内部的损害呢?以下是目前常见的内部威胁种类以及应对威胁的最佳实践方法:

1、 安全意识薄弱的员工

安全意识薄弱的员工有时被称为安全规避者,他们有意或无意违反规则,并无视公司的安全措施。他们往往使用影子IT、不安全地共享文件、不安全地使用无线网络、将信息发布到讨论板和博客、打补丁不当、忽视安全策略、通过电子邮件和即时通讯(IM)泄露公司数据等,给企业带来潜在威胁。

应对方法:企业应开展网络安全意识培训,并精心打造企业安全文化,通过监控影子IT、实施安全文件共享最佳实践和权限、使用基于客户端或服务器的内容过滤、坚持使用补丁最佳实践、要求通过VPN或零信任框架实现安全的网络连接、使用Wi-Fi保护访问3(Wi-Fi Protected Access 3)以及禁用不需要的蓝牙等安全措施,来管理员工的网络行为。

2、 窃取合法用户登录信息的攻击者

窃取合法用户登录信息的攻击者是导致数据泄露的主要原因之一。合法用户的登录信息常常通过以下途径泄露出去:网络钓鱼和社会工程学伎俩、蛮力攻击、登录信息泄露、击键记录程序、中间人攻击、字典攻击、撞库以及密码喷洒攻击。这些被泄露的合法用户登录信息有可能导致恶意软件感染、数据泄露和勒索软件攻击等。

应对方法:企业可以使用适当的电子邮件安全控制、电子邮件安全网关和电子邮件过滤来缓解这一状况。应该要求用户使用强密码/密码短语,并确保公司密码策略已明确了这些要求;要求用户使用多因子或双因子身份验证,采用特权访问管理和最小特权原则(principle of least privilege ,简称“POLP”),并定期审查访问以验证用户的访问权限。此外,企业还应向员工介绍网络钓鱼诈骗的警示信号等,以提高其防范意识。

3、 心怀不满的员工

心怀不满的员工是可能是现任员工,也可能是前任员工。这些内部人员不怀好意,往往出于报复、破坏、获取个人经济利益或纯粹为了好玩而攻击雇主。那些拥有特权访问权限的现任员工和离开公司或被解雇后仍拥有访问权限的前任员工,还有可能会窃取知识产权、专有数据、商业机密和源代码等资产。

应对方法:在管理方面,企业可以通过员工面谈、签到和调查来加强透明度、沟通和协作;在IT方面,企业应定期举办网络安全培训,并密切关注用户行为,及时发现异常活动和行为变化。

4、 离职员工

离职的员工是企业面临的最大内部威胁之一,主要是由于他们可能会将重要的公司信息泄露给竞争对手。这些员工可能是恶意的,比如窃取公司拥有的信息(如电子邮件地址和联系名单),也可能是无意的,比如离职时将其所从事项目的成果归己所有。

应对方法:企业应确保让离职员工知道他们不能带走公司财产,密切关注下载过多数据的员工,并执行离职流程,以便在员工离职后终止其访问权限。

5、 恶意的内部威胁分子

恶意的内部威胁分子又叫内奸或共谋者,他们使用其登录信息,为外部威胁分子窃取信息或实施攻击。这些内部威胁可能涉及贿赂或勒索。

应对方法:企业应使用最小特权原则来限制员工可以访问哪些应用程序、网络和数据。此外,还可以使用监控机制、零信任网络访问和行为分析等来检测异常活动。

6、第三方威胁

有权访问企业系统的第三方(如承包商、兼职员工、供应商、服务提供商和客户)对敏感数据构成了重大风险。第三方攻击又称为供应链攻击或价值链攻击,它使敏感信息和公司声誉岌岌可危。

应对方法:企业应确保第三方值得信赖,需查看第三方背景,确保对方可靠后才允许其访问;应落实完备的第三方风险管理计划;通过最小特权原则限制第三方访问;定期审核第三方账户,以确保工作完成后系统权限被终止;使用监控工具检测第三方威胁。

参考链接:

https://www.techtarget.com/searchsecurity/tip/Five-common-insider-threats-and-how-to-mitigate-them。

Recommend

-

32

32

点击上方 “中国信息安全” 可订阅 文│ 中国信息安全测评中心 刘宏伟 石竑松 多年以后,当人们在享有量子计算的变革性成果为人类带来的巨大自由时,一定会因量子计算对个人隐私和社会秘密的潜在破坏性而...

-

8

8

应对内部数据泄露威胁的安全保密实践 – 安全意识博客Skip to content 最近,在网络安全博主圈子的一篇文章中,有百余位网络安全顾问专家一致表示:内部...

-

6

6

中小型企业常见网络安全错误盘点与应对 作者:安全牛 2022-02-21 15:20:04 安全 中小型企业在发展成为一家成熟企业的过程中,可能会犯哪些网络安...

-

4

4

威胁密码安全的常见攻击模式及应对方法-51CTO.COM 威胁密码安全的常见攻击模式及应对方法 作者:安全牛 2022-04-15 11:37:19 由于密码是非法攻击者闯入企业网络环境的最简单途径之一,正面临着越...

-

2

2

企业如何建立强大的内部威胁计划-51CTO.COM

-

8

8

威胁企业云应用安全的五个常见错误-51CTO.COM 威胁企业云应用安全的五个常见错误 作者:安全牛 2022-06-07 12:38:44 对于网络犯罪分子来说,他们只要有一组窃取的密码,就能访问敏感...

-

10

10

戴尔APEX帮助企业应对云蔓延威胁-51CTO.COM 戴尔APEX帮助企业应对云蔓延威胁 作者:戴尔 2022-07-22 11:00:59 服务器

-

3

3

企业需要做好应对的三种网络威胁 作者:佚名 2022-08-22 15:01:24 在本文中,我们将介绍企业应注意的 3 种网络威胁趋势,以及减轻其破坏性影响以帮助高管的策略。 网络攻击的数量和类型正在猛增(见图...

-

0

0

从九个真实事件看内部威胁的攻击类型与防护 2022-10-28 12:16:33 安全 本文总结了近年来发生的9起全球知名企业内部威胁安全事件。...

-

6

6

研究表明小型企业在应对网络安全威胁方面预算有限 作者:HERO编译 2023-07-19 14:50:01 最常见的安全事件是网络钓鱼、勒索软件和用户帐户泄露。然而,规模较小的企业通常很少拥有处理安全威胁的预算和资源。事实上...

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK