零信任如何缓解5G安全挑战?

source link: https://netsecurity.51cto.com/article/703360.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

1.5G网络安全面临新的考验

“4G改变生活,5G改变社会”,在“新基建”大潮的助推下,5G被赋予了时代意义。同时我们也要看到,5G赋能了千行百业的喷薄发展,也面临着全新的威胁和挑战。

5G 时代,移动网络的商业环境、应用场景、技术形态、网络环境、监管要求等都发生了改变,移动网络生态发生了变化:

- 从商业环境上看,移动网络从单主体网络演进为一个多主体的网络,存在更多不同的信任关系;

- 从应用场景看,面向人的连接向面向机器的连接演变,承载了更多业务;

- 从技术上看,引入基础设施云化、网络功能虚拟化、软件定义网络、网络切片、边缘计算、能力开放等技术,使网络的架构和层次复杂化、边界模糊化;

- 从安全治理上看,国家对移动网络提出更高的安全要求;需要从被动防御到主动防御的转变。

移动网络从可信可控网络向非可信网络发展,而目前移动网络安全架构(包括 5G 网络)还是按照安全域和安全层进行设计的,采用传统的基于位置和区域的安全设计方法和安全技术。因此,网络无边界和传统安全防护之间巨大的鸿沟会给网络、应用都带来极大的安全风险。5G 时代云网融合需要新的解决方案适应无边界无处不在的网络时代。

2.基于零信任理念拓展5G网络安全

5GC安全协议在设计时并没有刻意参考零信任架构,但实际上作为移动通信网安全架构,3GPP 的安全设计和零信任存在一定的非严格映射关系。

a)身份认证:

UDM/UDR存储终端的身份信息,提供终端接入网络时的 IAM 功能;NRF通过证书实现对NF身份的校验认证。

b)访问授权:

NRF 可以看作类似策略引擎,基于NF 身份认证结果、运营商策略、网络切片等信息集中控制各 NF 间的互访关系,并通过 OAuth 2.0 完成服务授权。

c)流量安全性:

TLS 广泛应用于 PLMN 内各 NF间、运营商互通等场景,提供控制面流量的安全防护。

d)最小服务集:

NF/NRF 等 5GC 网元仅针对规定的API提供服务。

根据零信任架构的核心观点,5GC 内外网的安全威胁级别是一致的:5G 会广泛应用于工业互联网、物联网等业务场景,部署环境复杂;在多个厂家互操作、某些 NF 在不安全环境部署、安全协议实现理解有差异、特定情况下 NF被恶意感染等多个特殊场景中,信任域内的5G NF也一样面临风险。因此可以使用零信任架构的设计理念对5G安全协议进一步增强。

3.基于零信任打造5G网络自适应安全

基于零信任安全的5G网络自适应安全防护系统,可以提升5G网络自身的安全性,尤其是网络管理平面和5G核心网,满足 5G网络安全运营的需要。通过在 5GC SBA 架构中引入零信任安全的基本要素,实现基于证书体系的 NFS 认证、基于 NFS ID的业务访问授权、和基于 TLS 的安全传输;通过细化访问策略,实现最小权限访问;通过网络层动态白名单,SPA(单包认证)技术,实现服务入口的隐藏;通过流量检测、可视化分析,实现持续的安全评估、安全评级、和全生命周期的安全管理。

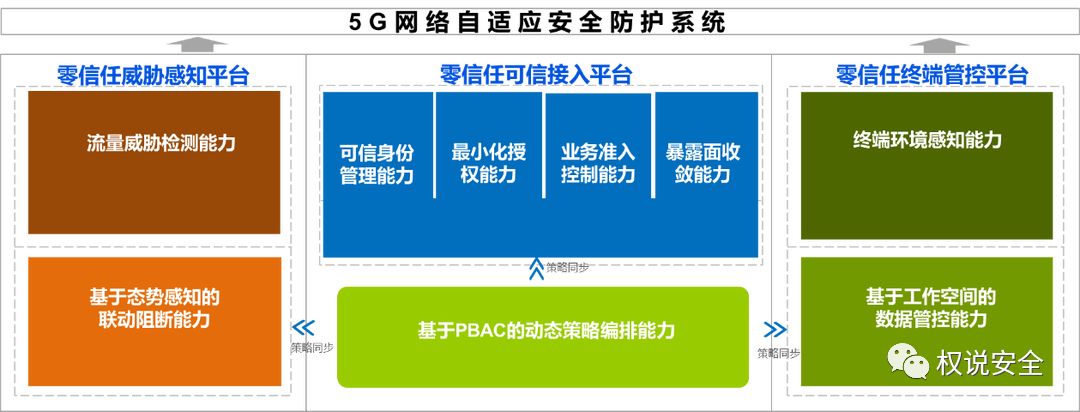

图:“1+3+9+N”5G网络自适应安全防护系统

“1+3+9+N”5G网络自适应安全防护系统,即1个5G网络自适应安全防护系统,3大基础平台:零信任可信接入平台、零信任威胁感知平台、零信任终端管控平台,实现9大安全能力:可信身份管理能力、最小化授权能力、业务准入控制能力、暴露面收敛能力、流量威胁检测能力、联动阻断能力、终端环境感知能力、数据管控能力,动态策略编排能力,保护N个业务系统,强化5G网络纵深主动防御能力。

可信接入:

NF Consumer在正式发起TLS通信前,可以向策略服务器(可以是 NRF等)发送 SPA预认证报文,NRF通知 NF Producer 为该 Consumer 打开对应的定制安全规则,允许该NF Consumer作为客户端进行连接,该安全规则可以基于 IPtable 等状态防火墙机制实现,在 SPA完成之前,NF Producer上防火墙规则默认为All Deny。这样的预认证实现了防火墙规则的动态开关,避免了知名端口的滥用。

威胁感知:

通过非侵入式的长期记录和分析网络流量,可以进行流量分类、感知通信模式变化和分析可能的攻击模式。在 Indirect 模式下,SCP 作为 HTTPS 的转发节点,可以提供对应的流量监控、异常告警、日志记录和安全审计功能,并通过API方式提供服务,供管理节点查询或连接安全态势感知系统;在 Direct 模式下,各NF/NRF同样具备类似的功能并以API方式提供这些安全能力。例如当一个Access Token被多个NF使用、向同一个NF发起多个连接时,该目标NF应该进行告警,告知管理员该Access Token可能已泄露和发生了中间人攻击。

终端管控:

5GC 自适应安全防护在提供服务时,充分考虑端侧的评分机制,以防止对端NF加载完成并通过可信验证后的网络攻击行为,该攻击行为可能是在NF运行期间被攻击者渗入植入恶意软件,也可能是软件设计不严谨导致的漏洞。NF 根据对端 NF 的运行时间、流量和网络行为逐渐积累其信任积分,并根据攻击类型的严重等级扣减积分,这样既避免了偶尔突发异常造成的误判导致业务中断,也做到了攻击持续发生时的恶意 NF隔离。

4.打造5G安全运营闭环

新一代零信任网络空间防护体系对于5G网络的全域安全防护体系建设,遵循“先验证用户和设备、后访问业务”的产品逻辑,实现针对终端域安全、边缘域安全、核心域安全、应用域安全和管理域安全的全覆盖。通过传统安全产品和技术的升级和改造,以及针对性的创新研究和突破,实现安全能力与5G安全需求的完美适配。着力打造智能、敏捷的5G安全运营闭环。

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK