SharkTeam丨铸币疑云-FinNexus被攻击事件分析

source link: https://www.tuoniaox.com/news/p-500909.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

SharkTeam丨铸币疑云-FinNexus被攻击事件分析

摘要:

摘要:

5月17日,链上期权协议 FinNexus 疑似被攻击,FNX代币在短时间内在被大量铸造、转出或售出,涉及 BSC 和以太坊超过 3 亿个 FNX 代币(约 700 万美元)

北京时间5月17日讯,链上期权协议 FinNexus 疑似被攻击,FNX代币在短时间内在被大量铸造、转出或售出,涉及 BSC 和以太坊超过 3 亿个 FNX 代币(约 700 万美元),有用户反馈项目合约的所有者权限此前被修改,FinNexus 项目方表示目前正在针对该问题进行调查。

SharkTeam第一时间对此事件进行了分析,并总结了安全防范手段,希望后续的区块链项目可以引以为戒,共筑区块链行业的安全防线。

一、事件分析

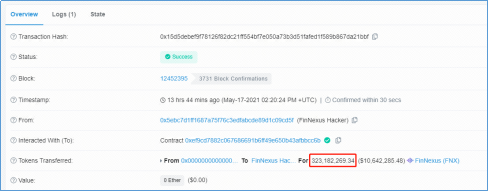

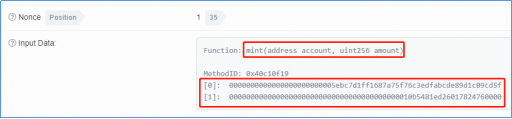

通过分析以下交易,攻击者通过调用合约中的mint函数进行直接铸币,铸造了超过323M的FNX Token。

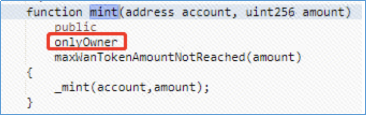

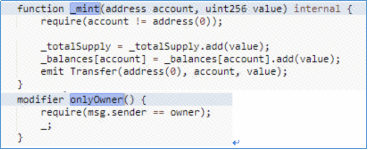

通过分析合约中的mint函数源码,发现调用mint函数需要owner账户。

从以上分析可知,发生攻击事件的交易是由FNX的owner账户发起的,因此,最大的可能性是owner账号的私钥已经泄露了或者是被攻击者盗取,由此导致 FinNexus 的代币 FNX 在短时间内在被大量铸造、转出或售出。

二、近期同类型事件

根据整个攻击过程的分析,根本原因在于攻击者窃取了owner账户私钥并进行大额数字资产的铸造和交易。

在之前《黑暗森林中的身份危机:透过Roll被攻击事件看区块链密钥保护的重要性》和《天机泄露-EasyFi密钥泄露事件分析》中,SharkTeam就向大家进行了风险提示并提醒大家进一步重视密钥保护,做好自身安全防护。

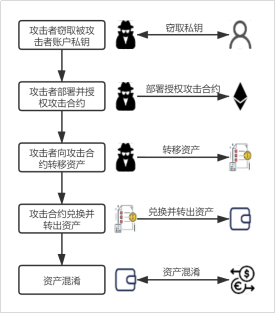

攻击画像:窃取用户密钥

第一步:攻击者窃取用户私钥(钓鱼或渗透钱包)

第二步:使用被攻击者账户部署攻击合约,攻击合约是整个自动化攻击的核心。

第三步:使用被攻击者账号进行交易,将所有资产转到攻击合约中。

第四步:攻击合约自动执行,通过Uniswap等去中心化交易所将资产转出,防止项目方启动应急机制锁定被盗资产。

第五步:被盗资产进一步被转移到匿名性更强的混币平台,对抗AML等安全机制。

攻击分为5步,却有极强的目的性,一旦私钥丢失将非常难以进行防范。

三、SharkTeam安全知识课堂

公钥和地址的生成都依赖于私钥,而私钥和助记词时互通的,所以私钥和助记词是黑客窃取的最为核心的目标。而钱包保存了账户地址及其私钥,因此,钱包也是黑客攻击的目标。而私钥通常面临“钓鱼攻击”和“私钥保护不当”等安全风险。

l 钓鱼攻击(Phishing)

所谓“网络钓鱼攻击(Phishing)”,指的是攻击者伪装成可以信任的人或机构,通过电子邮件、通讯软件、社交媒体等网络工具,从而获取收件人的用户名、密码、私钥等私密信息。随着技术的发展,网络钓鱼攻击不仅可以托管各种恶意软件和勒索软件攻击,而且更糟糕的是这些攻击正在呈现不断上升的趋势。

网络钓鱼攻击可以分为两种类型:社会工程和漏洞利用。社会工程是基于欺骗和随后受害者的错误行为,而漏洞利用则是利用漏洞以及软件架构缺陷实施攻击的专业技术。利用网络漏洞以及软件和基础架构的缺陷来实现攻击手段。

l DNS劫持

在此攻击中,攻击者最初会创建恶意访问点,并诱使客户端连接到运行假DNS服务器的访问点。该服务器将特定站点重定向到攻击者的网络钓鱼服务器。

l 会话劫持(cookie劫持)

该攻击基于使用有效会话(有时也称为会话密钥)来获得对计算机系统上信息或服务的未授权访问。特别是,它用于表示用于对远程服务器上的用户进行身份验证的cookie的盗窃。一种流行的方法是使用源路由的IP数据包。IP数据包通过B的计算机,这使得网络上B点的攻击者可以参与A和C之间的对话。攻击者可以在原始路由被禁用的情况下盲目捕获,发送命令但看不到响应来设置允许从网上其他地方访问的密码。攻击者还可以使用嗅探程序“监视” A和C之间的对话。这就是“中间人攻击”。

l 恶意软件

恶意软件被用来在被攻击者计算机上存储凭据并将其发送给攻击者,即发送给钓鱼者。例如,可以通过带有附件doc文件的恶意垃圾邮件来传递威胁,该文档文件包含下载恶意程序的Powershell脚本,然后,恶意程序找到存储的钱包和凭据并将其发送给钓鱼者。

四、安全建议

通过如上的分析可以看出,虽然不同于传统互联网的账号密码体系,但区块链账户同样面临私钥被盗的风险,由于通常私钥与数字资产紧密相关,其安全风险更高。保护私钥安全,既是用户的责任也是项目方的责任。

用户应提高私钥保护意识,对访问的网页或下载安装的钱包提高警惕,防止被钓鱼攻击。

项目方应以用户资产安全为核心,做好热钱包、冷钱包、系统服务、智能合约等相关模块的风险评估和安全审计,确保系统本身安全。

制定AML和应急方案,提高对抗黑客攻击的风险防范能力。

底层链平台可采用分组密码、环签名等技术,从区块链底层提高账户安全保护能力。

五、SharkTeam智能合约审计

智能合约安全关系用户的财产安全,至关重要!区块链项目开发者应与专业的安全审计公司合作,为用户的数字资产安全和项目本身安全提供保障。

SharkTeam作为领先的区块链安全服务团队,为开发者提供智能合约审计服务。智能合约审计服务由人工审计和自动化审计构成,满足不同客户需求,独家实现覆盖高级语言层、虚拟机层、区块链层、业务逻辑层四个方面111项审计内容,全面保障智能合约安全。

SharkTeam为客户提供高级别的区块链安全服务,区块链安全专家团队7*24小时为智能合约提供全生命周期的安全保障,服务包括:VIP安全审计服务、VIP合规审计服务、安全事故应急响应等。

SharkTeam也提供自动化审计工具,自动化审计以云服务的方式为用户提供服务。运用符号执行、形式化验证等智能合约分析技术,满足开发者智能合约日常审计需求。

来源:SharkTeam

和11万人同时接收最新行情资讯

搜“鸵鸟区块链”下载

和2万人一起加入鸵鸟社群

添加微信ID:Blockchain610

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK