AF WAF 实验

source link: http://www.dengfm.com/15303184539518.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

AF WAF 实验

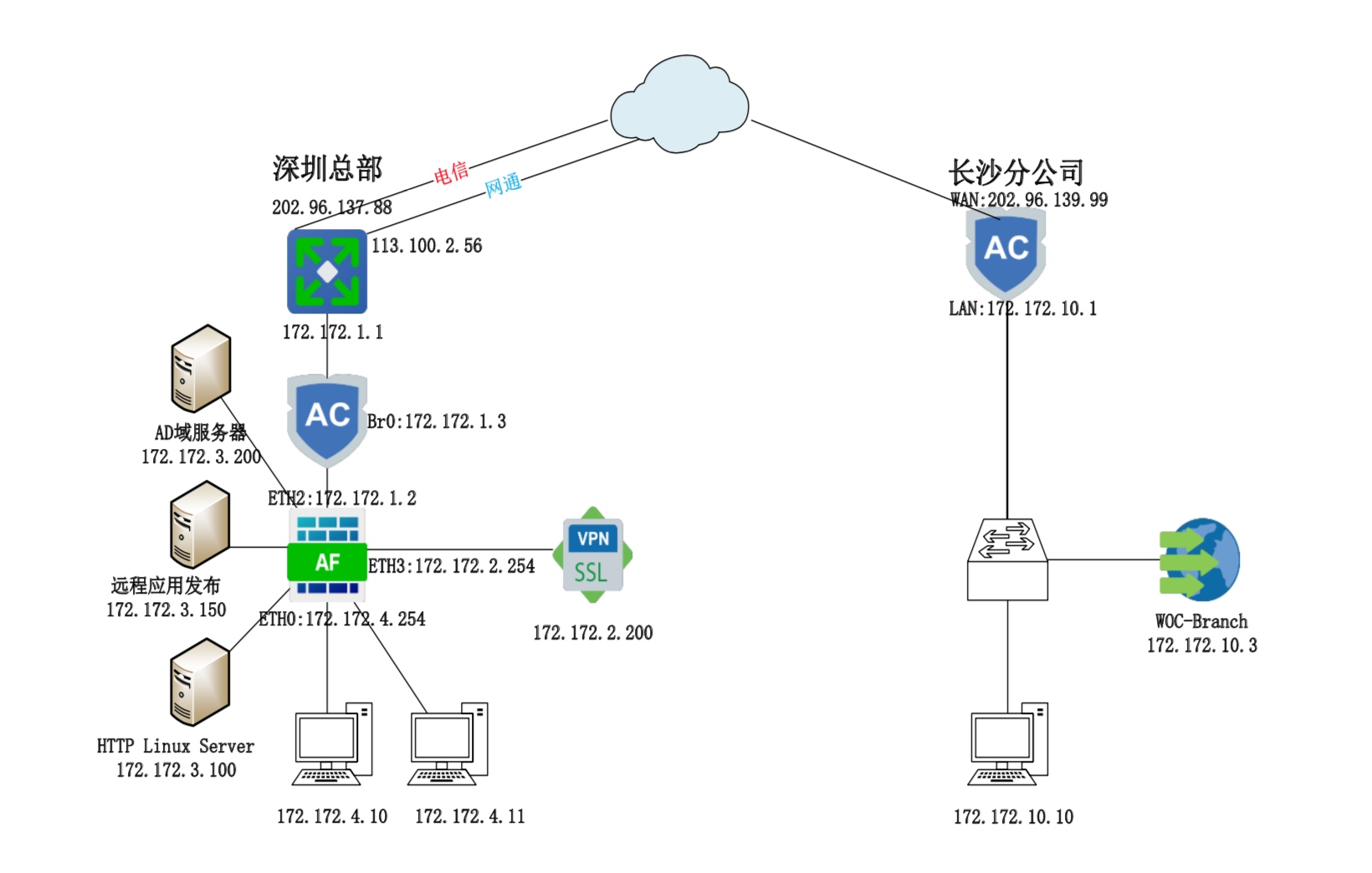

图 1-1

- 在深圳总部的 AF 上,配置 Web 应用防护,防止服务器区的 Web 服务器被 Web 渗透攻击

在深圳总部的 AF 上配置 Web应用防护

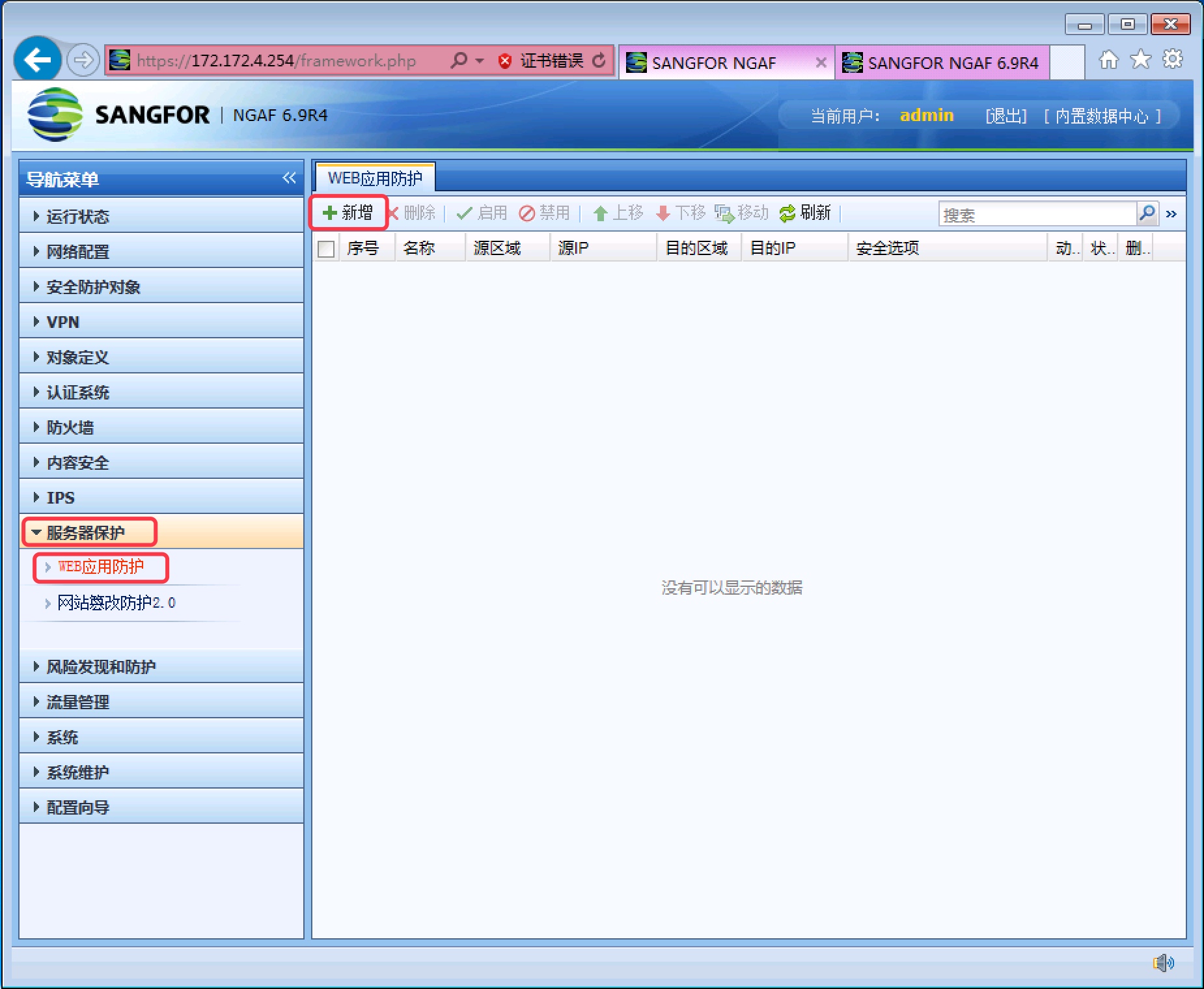

步骤 1:登录 AF,点击

服务器保护-WEB 应用防护,点击新增,如图 1-2 所示

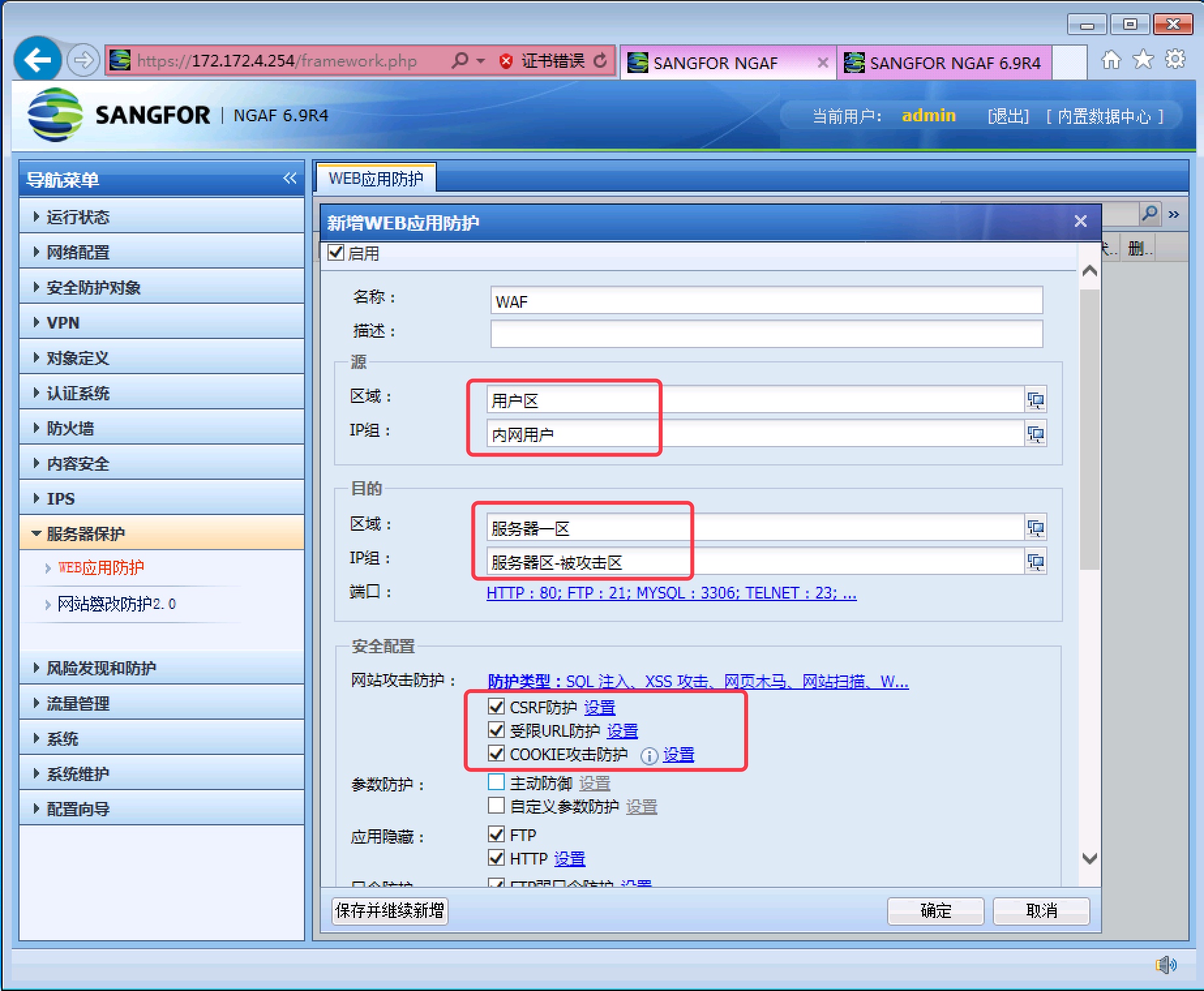

图 1-2步骤 2:在弹出的策略设置页面,选择 Web 防护的目的和源,勾选需要防护的攻击类型,如图 1-3 所示

注意:正常情况下,DDOS 防护策略的源是互联网区,这里为了测试效果,会在用户区的 PC 上向服务器区发起攻击,所以源设置为

用户区

另外,这里为了方便实现效果,不勾选联动封锁

图 1-3步骤 3:在弹出的策略设备页面,选择检测攻击后操作为

拒绝,勾选联动封锁,并确定提交,如图 1-4 所示

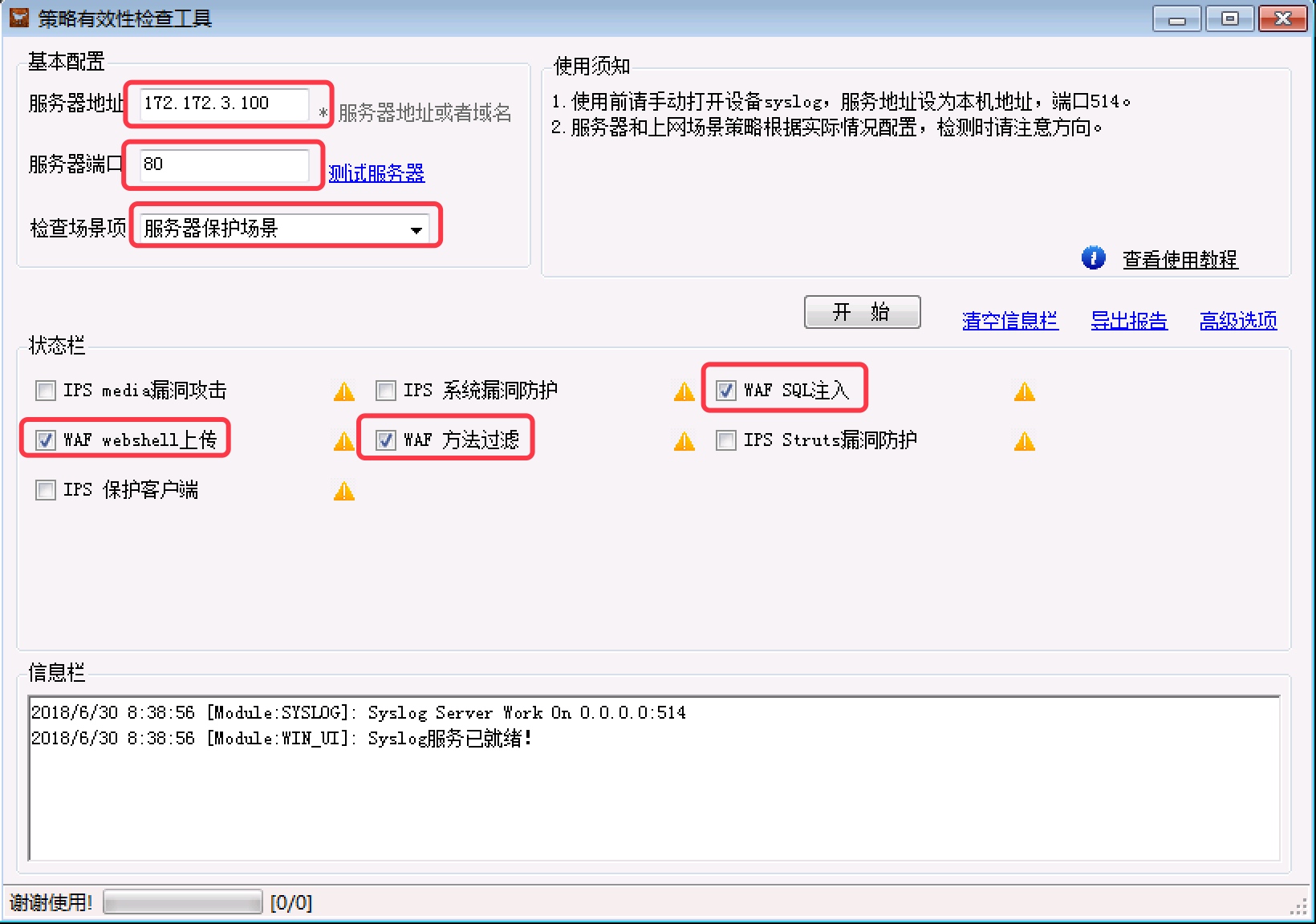

图 1-4效果测试

步骤 1:下载并安装安全测试工具 NPolicyCheck,http://www.ntester.cn/files/ntester/NPolicyCheck_v1.3.zip ,运行工具,配置攻击的目标和端口,攻击类型后,开始攻击,如图 1-5 所示

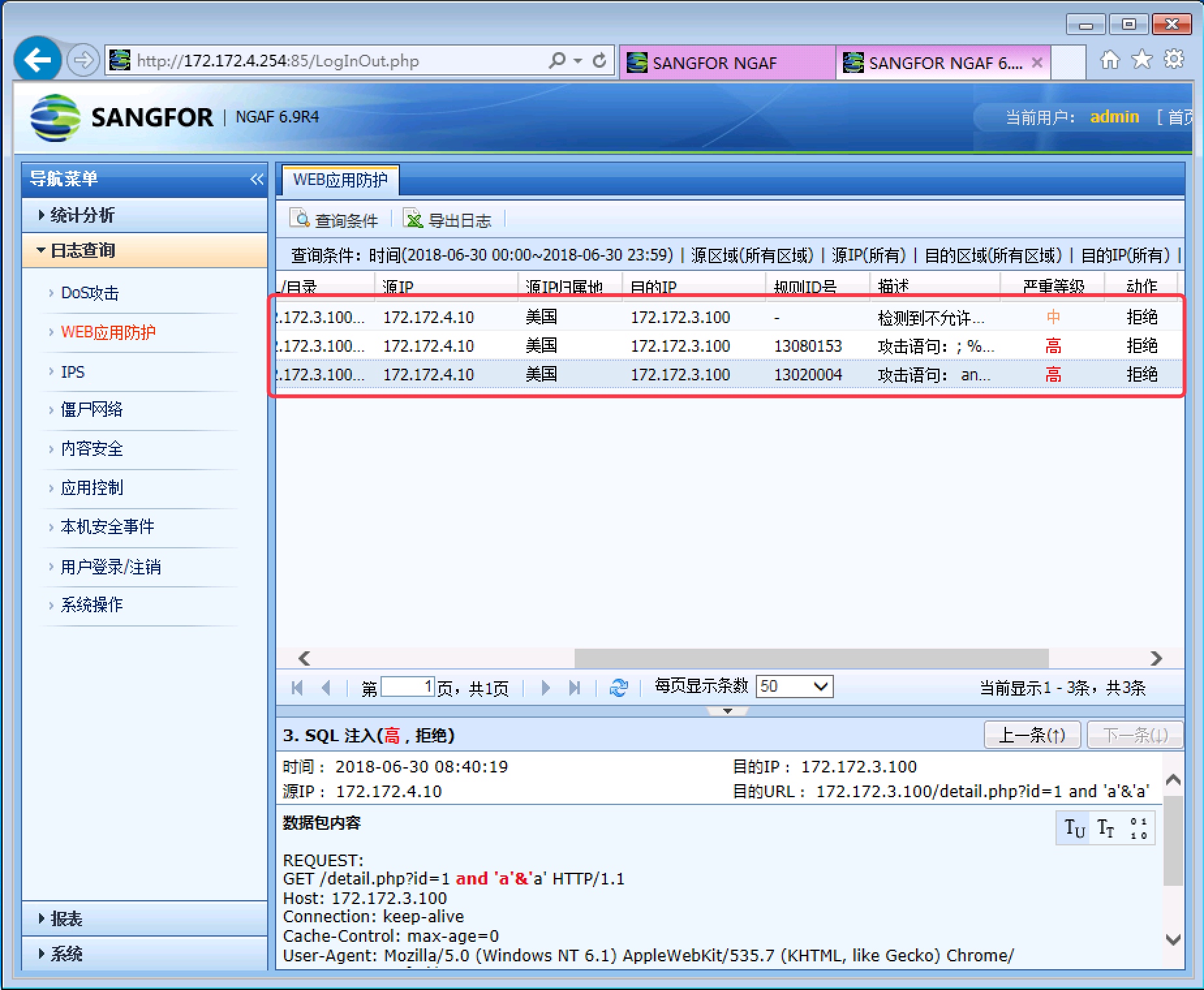

图 1-5步骤 2:登录 AF,查看日志,发现攻击行为被检测,并作出了拒绝动作,如图 1-10 所示

图 1-6

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK